Zertifikate

Einsatzzweck

Zertifikate werden im Allgemeinen verwendet, um die Echtheit von Daten zu beweisen. Daten können hierbei E-Mails, Dokumente, Software / Updates, Webdaten oder gar ganze Verbindungen wie z. B. bei einem VPN sein.

Funktionsweise

Damit Zertifikate funktionieren, sind in der Regel zwei Dinge notwendig. Zum einen wird eine Zertifizierungsstelle (Certification Authority oder auch CA) benötigt. Diese vergibt die Zertifikate und stellt sicher, dass derjenige der das Zertifikat beantragt auch der ist, der zu dem Zertifikat hinterlegt ist. Hierbei gibt es verschiedenste Stufen der Überprüfung, denn nicht jedes Zertifikat ist gleich vertrauenswürdig.

Des weiterenWeiteren istist, um die Zertifikate überprüfen zu könnenkönnen, eine sogenannte Public Key InfrastrukturInfrastruktur, kurz PKI notwendig. Sie vereinfacht den Austausch von Zertifikaten dahingehend, dass es ein Root zertifikatZertifikat gibt, dem vertraut wird. Alle ZertifikateZertifikate, die mit diesem Signiertsigniert wurdenwurden, können als vertrauenswürdig betrachtet werden, da bei der Signierung der ZetifikateZertifikate die Ansprüche der Root CA zu erfüllen sind.

Das gesamte System der Zertifikate basiert auf der asymmetrischen Verschlüsselung, wobei das Zertifikat immer nur den PublickeyPublic Key enthält. Der jeweilige Private Key bleibt bei den signierenden Parteien.

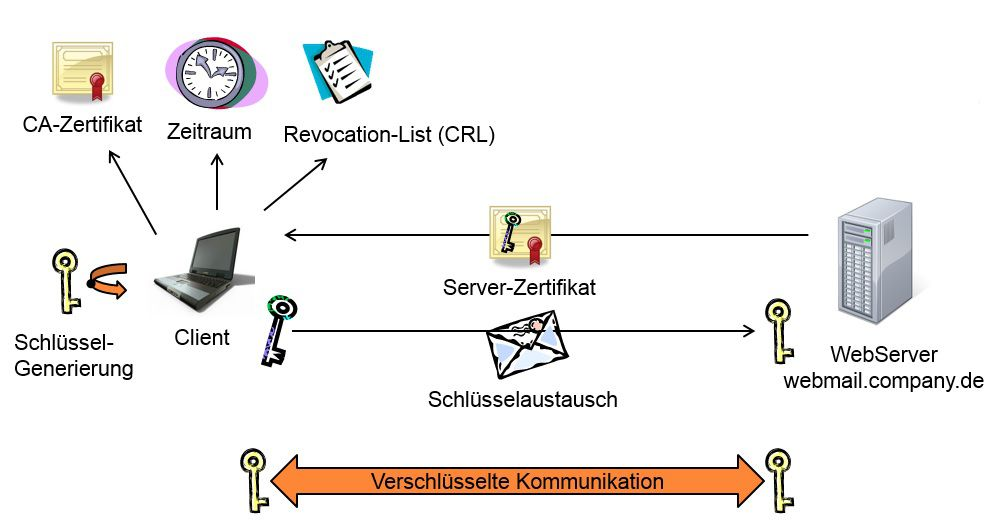

Der Ablauf einer mit Zertifikaten signierten Verbindung ist folgender Grafik zu entnehmen.